- 本实践在openEuler中实现。

1. 编辑并运行代码,使结果是后四位学号

教材2.3讲述的是程序开发相关的内容,即C语言的程序结构和链接等原理知识。

教材的代码中,t1.c内容为:

#include <stdio.h>

int g = 100;

static int s;

int main()

{

int a = 1;

static int c = 3;

int b = 2;

c = mysum(a,b);

printf("sum = %d

",c);

return 1;

}

t2.c代码的内容:

extern int g;

int mysum(int x ,int y)

{

return x+y+g;

}

可见,程序定义了很多不同的变量,他们的类型也不相同。有全局变量,有静态变量等。

在不修改主函数的情况下,由于打印出的是整型变量c的值,所以只需修改程序让c的值变为我的后四位学号即可。观察后发现改变mysum()函数的返回值就可以了。mysum()将x、y、g进行求和,所以改变g的值就行。将g改为1317,那么输出就是我的学号后四位1320了。

将t1.c中第一行int g = 100;为int g = 1317;。

运行结果:

2. 网上学习objdump命令

网上进行搜索,得知objdump有点像那个快速查看之类的工具,就是以一种可阅读的格式让我们更多地了解二进制文件可能带有的附加信息。是一个反汇编的工具。objdump这个工具可以用来将二进制文件转成汇编代码让我们进行分析。

以下是我找到并学习的博客和微信读书链接:

- http://tsengyia.blog.chinaunix.net/uid-9525959-id-2001838.html ——详细介绍objdump的使用。

- https://www.cnblogs.com/sgawscd/articles/11209999.html ——介绍二进制文件的分析和objdump。

- https://man.linuxde.net/objdump ——介绍使用方法和案例,较详细。

- 微信读书:CTF竞赛权威指南(Pwn篇)杨超著 ——讲了objdump在ctf中的使用。

- 微信读书:有趣的二进制——软件安全与逆向分析 ——有objdump应用实例。

objdump的常用参数和用法:

--archive-headers

-a

显示档案库的成员信息,类似ls -l将lib*.a的信息列出。

-b bfdname

--target=bfdname

指定目标码格式。这不是必须的,objdump能自动识别许多格式,比如:

objdump -b oasys -m vax -h fu.o

显示fu.o的头部摘要信息,明确指出该文件是Vax系统下用Oasys编译器生成的目标文件。objdump -i将给出这里可以指定的目标码格式列表。

--debugging

-g

显示调试信息。企图解析保存在文件中的调试信息并以C语言的语法显示出来。仅仅支持某些类型的调试信息。有些其他的格式被readelf -w支持。

-e

--debugging-tags

类似-g选项,但是生成的信息是和ctags工具相兼容的格式。

--disassemble

-d

从objfile中反汇编那些特定指令机器码的section。

-D

--disassemble-all

与 -d 类似,但反汇编所有section.

--prefix-addresses

反汇编的时候,显示每一行的完整地址。这是一种比较老的反汇编格式。

-EB

-EL

--endian={big|little}

指定目标文件的小端。这个项将影响反汇编出来的指令。在反汇编的文件没描述小端信息的时候用。例如S-records.

-f

--file-headers

显示objfile中每个文件的整体头部摘要信息。

-H

--help

简短的帮助信息。

-i

--info

显示对于 -b 或者 -m 选项可用的架构和目标格式列表。

-j name

--section=name

仅仅显示指定名称为name的section的信息

-l

--line-numbers

用文件名和行号标注相应的目标代码,仅仅和-d、-D或者-r一起使用使用-ld和使用-d的区别不是很大,在源码级调试的时候有用,要求编译时使用了-g之类的调试编译选项。

-m machine

--architecture=machine

指定反汇编目标文件时使用的架构,当待反汇编文件本身没描述架构信息的时候(比如S-records),这个选项很有用。可以用-i选项列出这里能够指定的架构.

--reloc

-r

显示文件的重定位入口。如果和-d或者-D一起使用,重定位部分以反汇编后的格式显示出来。

--dynamic-reloc

-R

显示文件的动态重定位入口,仅仅对于动态目标文件意义,比如某些共享库。

-s

--full-contents

显示指定section的完整内容。默认所有的非空section都会被显示。

-V

--version

版本信息

--all-headers

-x

显示所可用的头信息,包括符号表、重定位入口。-x 等价于-a -f -h -r -t 同时指定。

3. 用objdump分析第1步中的可执行文件和目标文件

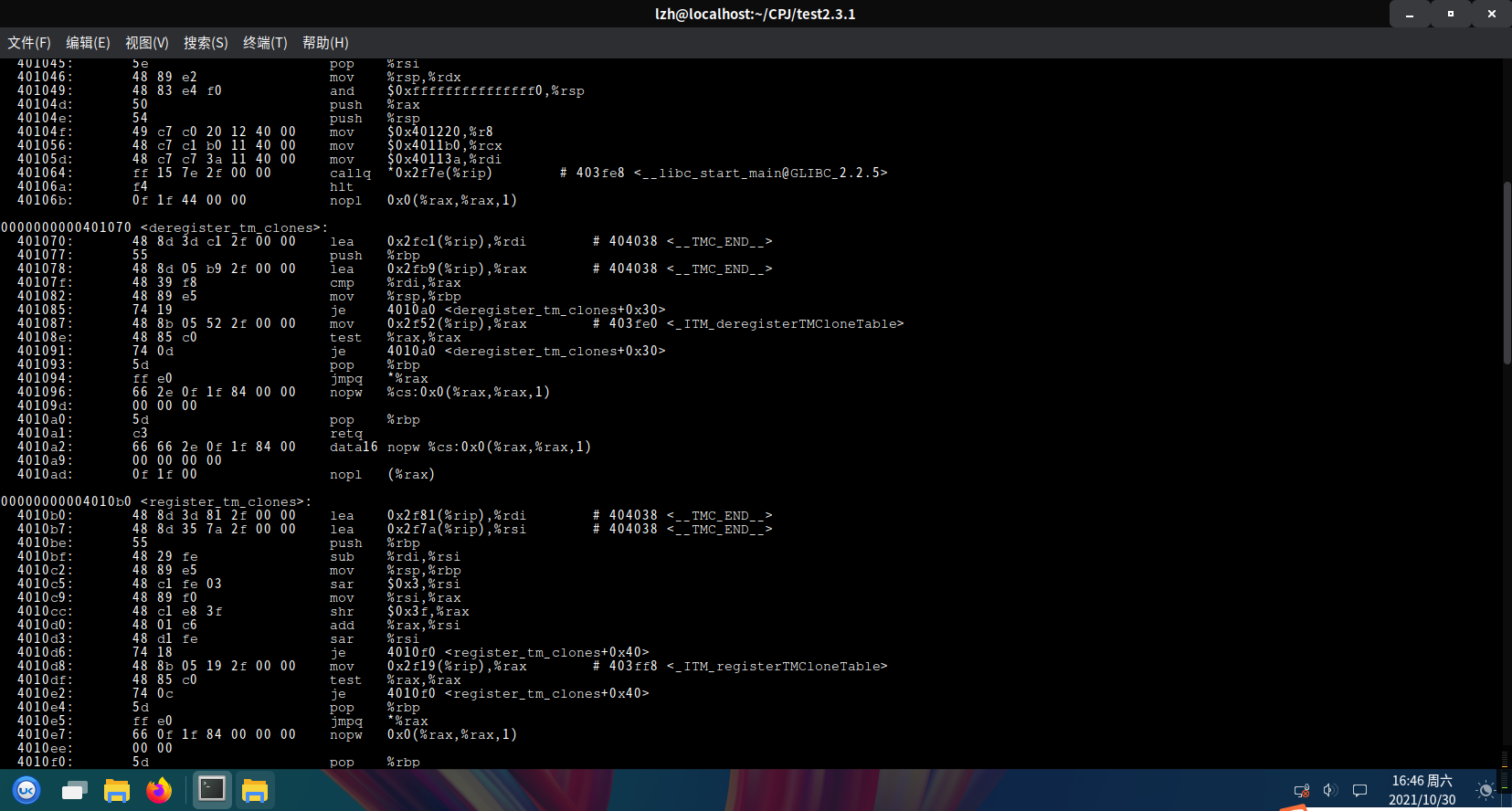

使用objdump -d 就可以完成反汇编,效果如图。

通过学习我了解到,一个C程序都是由多个程序段组成的,每个段可以是一些数据,也可以是一些代码。所有的段连起来链接后就成了整个完整的C文件。

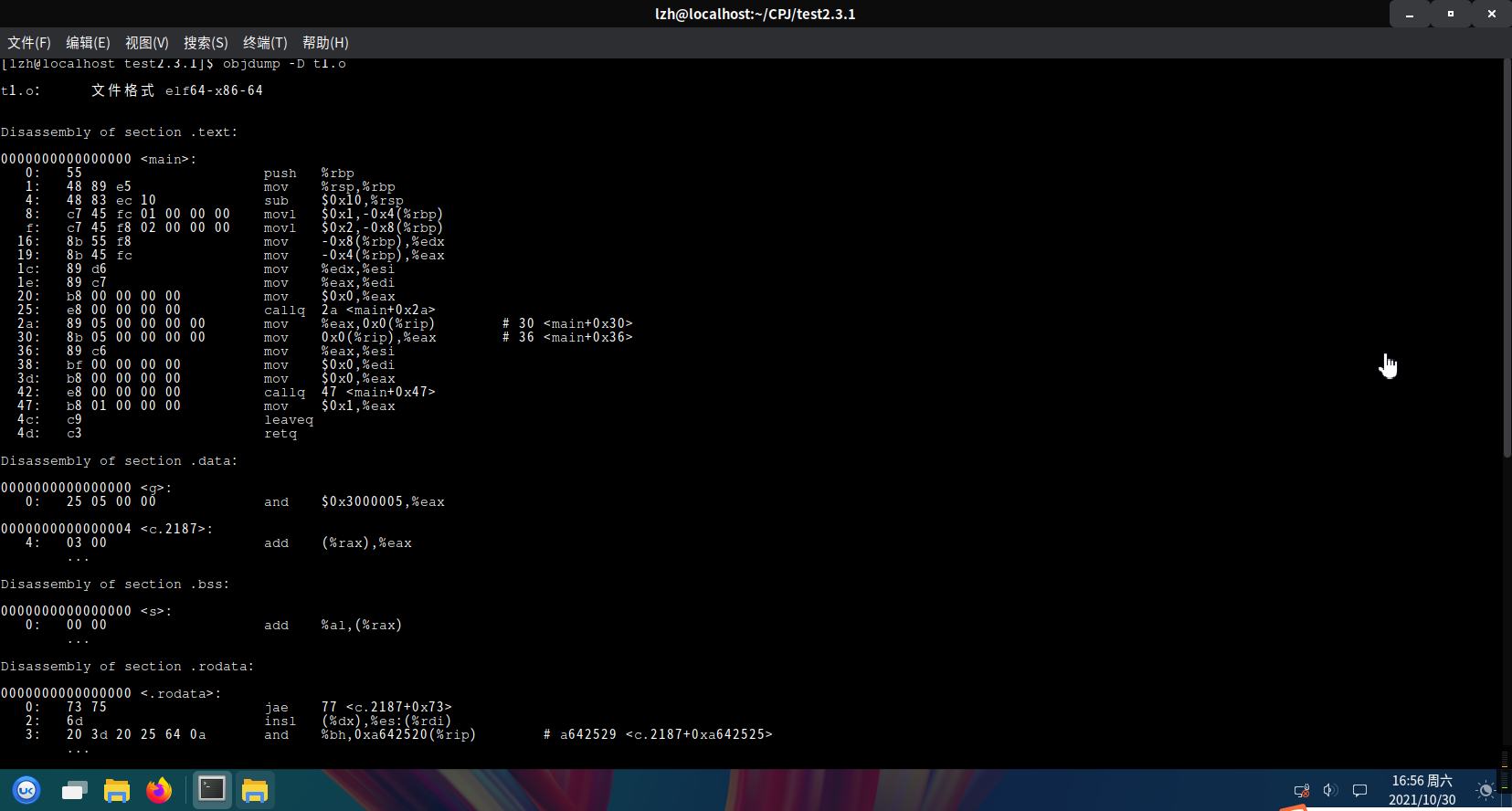

分别对两个C文件编译出的.o文件进行反汇编:

其中有代码段:

数据段:

根据文件头可以判断出程序的类型等信息。

在完成编译进行链接的时候,连接器就会将所有的函数等内容的地址完成一个统一,实现整体的功能。如本程序中main函数调用mysum的时候,就会使用跳转,跳转到mysum中的地址。这个部分的生成是在连接成可执行文件的过程中完成的。