中国人民公安大学信息技术与网络安全学院

《网络攻击与防御》

实验报告

五、实验结果总结

对实验结果进行分析,完成思考题目,总结实验的心得体会,并提出实验的改进意见。

Arp欺骗

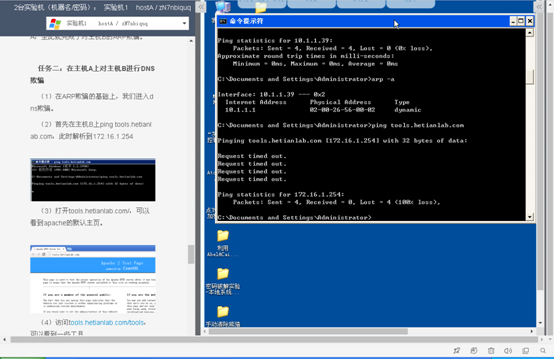

我们先在主机B上ping一下主机A,此时,在主机B看来,网关的MAC地址就是主机A的MAC地址了。主机B会把A作为网关,主机B发往外界的数据包,会经过主机A,至此就完成了对主机B的ARP欺骗。

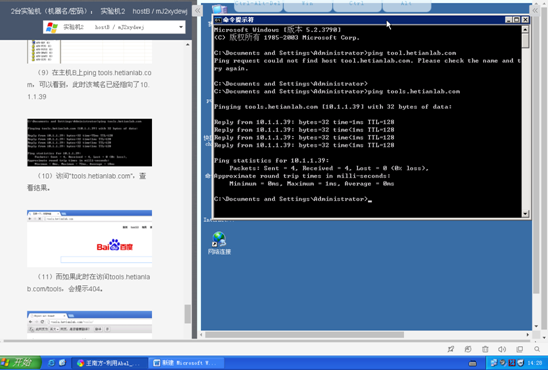

Dns欺骗

如果做一个WEB认证的钓鱼网站,当对方登陆某WEB认证网站的时候发送的WEB认证信息将转到你的钓鱼网站上。这个问题就大了,建议加强安全意识,提高安全措施。

查看http数据包

输入用户名:username密码pass,点击“登陆”。在主机A上即可看到输入情况,但这里不保证用户输入的是正确的用户名和密码,这里只是拿到了用户名输入的数据而已。对于我们这里伪造的“tools.hetianlab.com”我们拿到的用户名、密码是明文,但大部分其他网站数据是加过密的,如126邮箱等。

|

||||||||||||||||||||

中国人民公安大学信息技术与网络安全学院 《网络攻击与防御》 实验报告

|

||||||||||||||||||||