---恢复内容开始---

引:工欲善其事必先利其器

简介:Burpsuite是一个集成多模块的Web安全与渗透测试的工具平台,内含多种模块,每种模块对应每种功能,该款工具在安全圈内比较知名,所以我们务必需要学习关于Burpsuite的使用方法,Let's Go!Hacker!

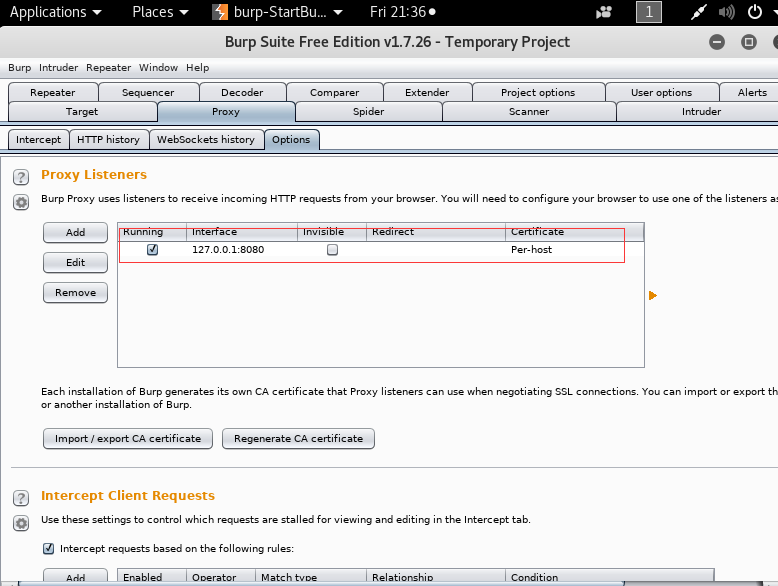

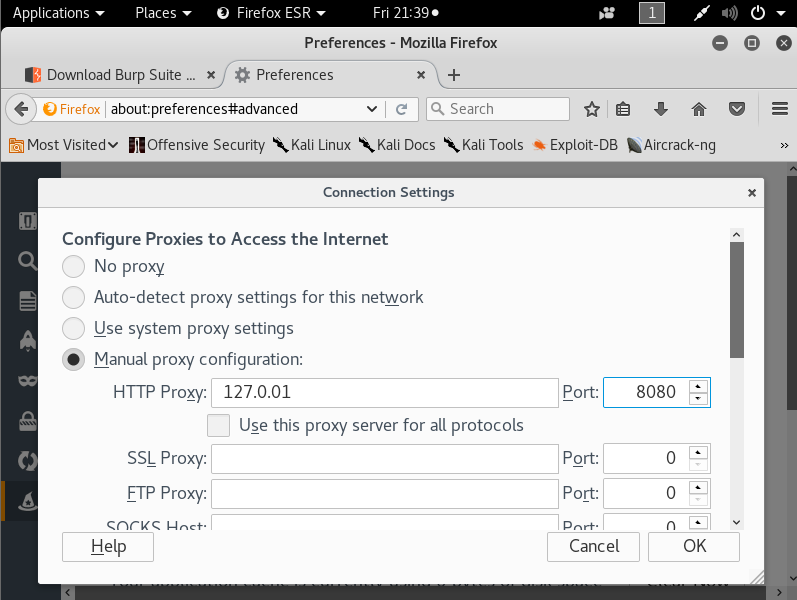

介绍:Proxy模块主要用作于对Web服务器中的HTTP/HTTPS两种协议的抓包分析,其中,使用的时候需要在浏览器配置代理,Burpsuite默认浏览器代理为:127.0.0.1:8080,所以,我们先进入options内,我的本机为Kali linux,查看代理设置,这里默认的是127.0.0.1:8080,首先我们来介绍一下这个特殊的地址,该地址是一个回环地址,一般用作物理机来测试使用,即主机IP堆栈内部的IP地址,之后我们会介绍到一些关于计算机网络的一些理论知识,现在,我们来设置一下在浏览器上的代理。

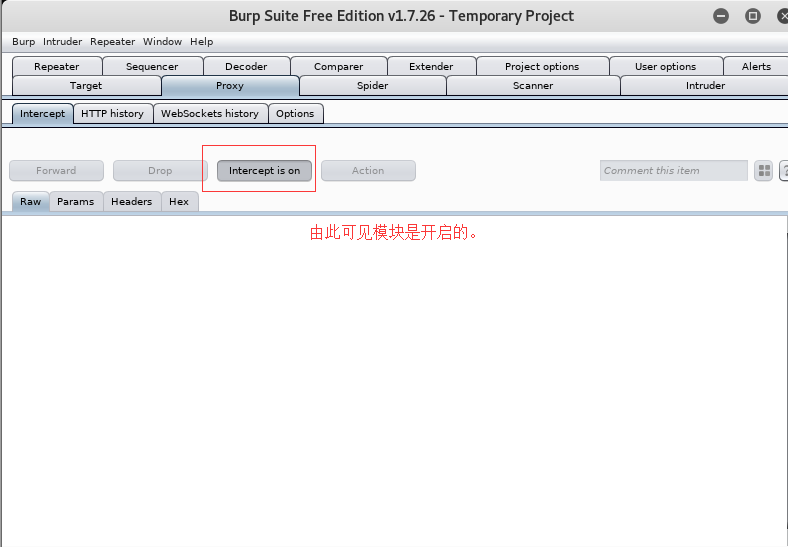

现在浏览器和Burpsuite两者相当于是一条线上的,所以在浏览器中访问Web页面的数据包Burp的Porxy模块也会抓到,我们配置完毕后选择OK,在Burpsuite中,我们查看一下Proxy模块是否开启,On为开启,off为关闭,我们进一下百度试试,看看Burp能不能自己抓到包。

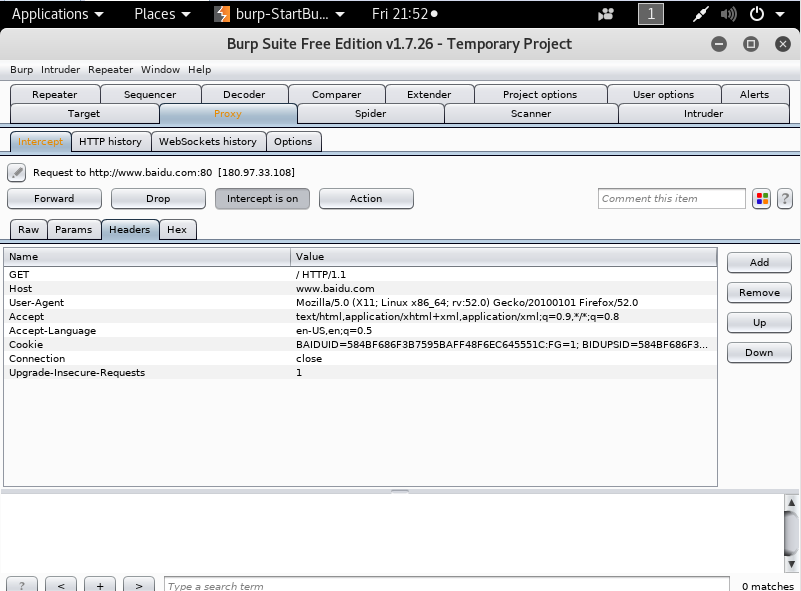

Look,这个时候关于百度加载的数据包就抓到了,Burp能抓关于Web端的HTTP的请求类型,GET POST OPTIONS HEAD PUT DELETE TRACE,但是常见的也就是GET与POST两种,我们这里抓到的就是最为常见的GET型。

Burp不仅能抓取HTTP请求类型,还能抓取主机名、cookie等,当然了,如果你想修改Burpsuite的默认端口,也可以在options选项中选择“Edit”,编辑Burp的默认端口,只要别把知名端口占用了就行,一些常见的知名端口范围都在1-1024之间。

在Proxy模块中的Hex选项可以利用与文件上传漏洞的修改,然后上传漏洞利用,后果可想而知,而Headers选项则是将对于目标的主机头部信息都显示出来,如果还有什么不清楚的地方,可以直接看一下下面的。

- GET:HTTP的常见请求类型之一

- Host:主机名

- User-Agent:用户代理信息

- Accept-Language:语言

- cookie:存储网页数据的一串字符

- Connection:连接信息

如果在博客中有遇到错误的地方,请及时联系本人的邮箱进行修改:643431995@qq.com