PS:比赛已经结束,到处乱翻到的。

题目链接http://ctf.notsosecure.com/9128938921839838/

0x01

打开页面发现是一个登录页面,然后右键源代码。发现如下注释

<!--H4sIAAAAAAAAAAsyTs80LTEu0ssoyc0BACMzGYUNAAAA —>

然后复制下来

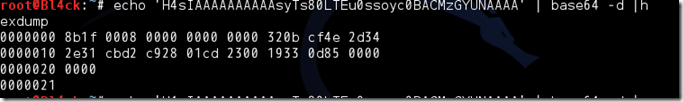

echo 'H4sIAAAAAAAAAAsyTs80LTEu0ssoyc0BACMzGYUNAAAA' | base64 -d |hexdump

然后发现是gzip的文件然后执行

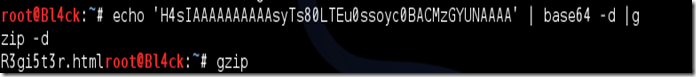

echo 'H4sIAAAAAAAAAAsyTs80LTEu0ssoyc0BACMzGYUNAAAA' | base64 -d | gzip –d

发现注册页面

然后访问它。

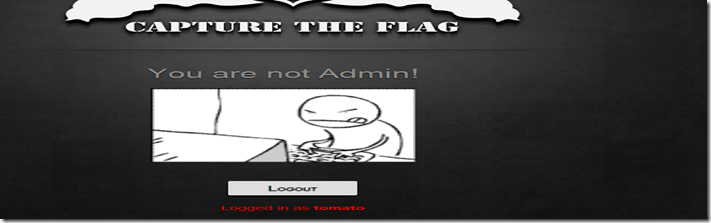

注册后登录,提示

说我不是admin,蛋疼这该肿么办。

0x02

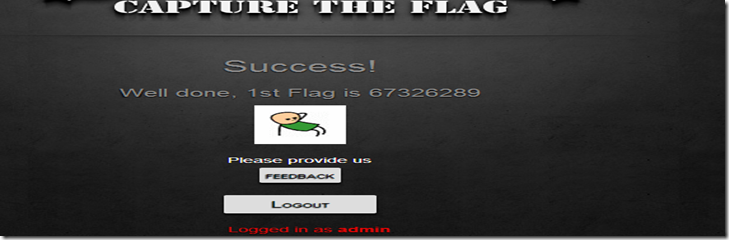

MYSQL存在这样的问题,如果入库的时候,你插入的字符超出了MySQL的字段长度,MySQL会自动截断到最大长度然后插入,并不会出错。

于是注册用户名为admin a的用户(中间有很多个空格)

注册成功登录

常见文件的前十个字节

http://note.youdao.com/share/?id=87513421ad65b26f7b8eb2cf736f5a90&type=note