NAT服务器的设定

NAT的全名:Network Address Translation;即网络地址的转换;

iptables指令就能够修改IP封包的表头数据,IP的目标地址,源地址都可以修改。

甚至连TCP封包表头的port number 也能修改过。

简单理解,称他为内部LAN主机的[IP分享器]。

来源 NAT,SNAT:

修改封包表头的来源项目:

.png)

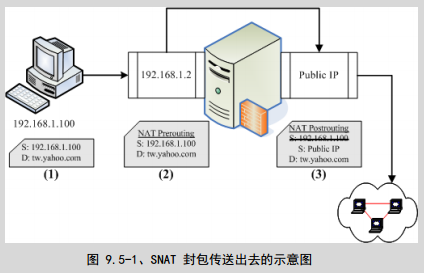

如上图所示,在客户端 192.168.1.100 这部主机要联机到http://tw.yahoo.com 去时,他的封包表头会如何变化?

- 客户端所发出的封包表头中,来源会是 192.168.1.100 ,然后传送到 NAT 这部主机;

- NAT 这部主机的内部接口 (192.168.1.2) 接收到这个封包后,会主动分析表头数据, 因为表头数据显示目的并非 Linux 本机,所以开始经过路由, 将此封包转到可以连接到 Internet 的 Public IP 处;

- 由于 private IP 与 public IP 不能互通,所以 Linux 主机透过iptables 的 NAT table 内的 Postrouting 链将封包表头的来源伪装成为 Linux 的 Public IP ,并且将两个不同来源 (192.168.1.100 及public IP) 的封包对应写入暂存内存当中, 然后将此封包传送出去了;

此时 Internet 上面看到这个封包时,都只会知道这个封包来自那个 Public IP而不知道其实是来自内部啦。

简单来讲就是:

内部ip,修改成外部ip;然后再传送出去;

internet回传:

.png)

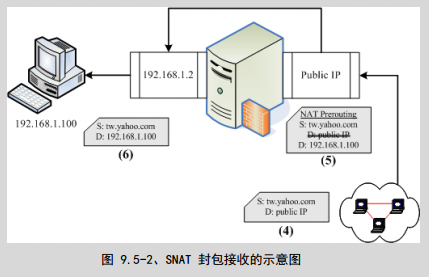

- 在 Internet 上面的主机接到这个封包时,会将响应数据传送给那个Public IP 的主机;

- 当 Linux NAT 服务器收到来自 Internet 的回应封包后,会分析该封包的序号,并比对刚刚记录到内存当中的数据, 由于发现该封包为后端主机之前传送出去的,因此在 NAT Prerouting 链中,会将目标 IP 修改成为后端主机,亦即那部 192.168.1.100,然后发现目标已经不是本机(public IP), 所以开始透过路由分析封包流向;

- 封包会传送到 192.168.1.2 这个内部接口,然后再传送到最终目标192.168.1.100 机器上去!

经过这个流程,你就可以发现到,所有内部 LAN 的主机都可以透过这部 NAT 服务器联机出去, 而大家在 Internet 上面看到的都是同一个 IP (就是 NAT 那部主机的 public IP 啦!), 所以,如果内部 LAN 主机没有连上不明网站的话,那么内部主机其实是具有一定程度的安全性的啦! 因为 Internet 上的其他主机没有办法主动攻击你的 LAN 内的 PC 嘛!所以我们才会说, NAT 最简单的功能就是类似 IP 分享器啦!那也是 SNAT 的一种。

NAT 服务器与路由器有啥不同?

基本上,NAT 服务器一定是路由器,

不过, NAT 服务器由于会修改 IP 表头数据, 因此与单纯转递封包的路由器不同。

最常见的 IP 分享器就是一个路由器,但是这个IP 分享器一定会有一个 Public IP 与一个 Private IP,让 LAN 内的 Private IP 可以透过 IP 分享器的 Public IP 传送出去喔! 至于路由器通常两边都是 Public IP 或同时为 Private IP。

简单来讲:

- NAT服务器一定是路由器,而路由器不一定是NAT服务器;

- NAT服务器端口两边分别是public ip 和 private IP,路由器两边通常两边都是public ip 或者两边都是 private ip;

目标 NAT,DNAT

修改封包表头的目标项目

SNAT 主要是应付内部 LAN 连接到 Internet 的使用方式,至于 DNAT 则主要用在内部主机想要架设可以让 Internet 存取的服务器啦

如上图所示,假设我的内部主机 192.168.1.210 启动了 WWW 服务,这个服务的port 开启在 port 80 , 那么 Internet 上面的主机 (61.xx.xx.xx) 要如何连接到我的内部服务器呢?当然啦, 还是得要透过 Linux NAT 服务器嘛!所以这部 Internet 上面的机器必须要连接到我们的 NAT 的 public IP 才行。

- 外部主机想要连接到目的端的 WWW 服务,则必须要连接到我们的 NAT 服务器上头;

- 我们的 NAT 服务器已经设定好要分析出 port 80 的封包,所以当 NAT 服务器接到这个封包后, 会将目标 IP 由 public IP 改成 192.168.1.210 ,且将该封包相关信息记录下来,等待内部服务器的响应;

- 上述的封包在经过路由后,来到 private 接口处,然后透过内部的 LAN 传送到 192.168.1.210 上头!

- 192.186.1.210 会响应数据给 61.xx.xx.xx ,这个回应当然会传送到192.168.1.2 上头去;

- 经过路由判断后,来到 NAT Postrouting 的链,然后透过刚刚第二步骤的记录,将来源 IP 由 192.168.1.210 改为 public IP后,就可以传送出去了。