网络安全攻防学习平台 - 基础关

基本方法(本次用到)

-

开发者工具:一般浏览器都自带开发者工具(快捷键为F12),点击后,可以查看当前网页的源代码,智能一点的浏览器,将鼠标移到指定的代码上,就会在网页的相应位置显示出代码呈现出的界面。

-

BurpSuite:Burp Suite 是用于攻击web 应用程序的集成平台。它包含了许多工具,并为这些工具设计了许多接口,以促进加快攻击应用程序的过程。所有的工具都共享一个能处理并显示HTTP 消息,持久性,认证,代理,日志,警报的一个强大的可扩展的框架。

-

BASE64:是一种基于64个可打印字符来表示二进制数据的表示方法。Base64编码要求把3个8位字节(38=24)转化为4个6位的字节(46=24),之后在6位的前面补两个0,形成8位一个字节的形式,Base64的尾部填充用的是“=”号,只是用来补足位数的,以四个字符为一个块,最末尾不足四个字符的用“=”号填满。

-

MD5:Message Digest Algorithm MD5(中文名为消息摘要算法第五版)为计算机安全领域广泛使用的一种散列函数,用以提供消息的完整性保护。特点如下:

- 压缩性:任意长度的数据,算出的MD5值长度都是固定的。

- 容易计算:从原数据计算出MD5值很容易。

- 抗修改性:对原数据进行任何改动,哪怕只修改1个字节,所得到的MD5值都有很大区别。

- 强抗碰撞:已知原数据和其MD5值,想找到一个具有相同MD5值的数据(即伪造数据)是非常困难的。

-

ROT-13:

- ROT13(回转13位,rotateby13places,有时中间加了个减号称作ROT-13)是一种简易的置换暗码。它是一种在网路论坛用作隐藏八卦、妙句、谜题解答以及某些脏话的工具,目的是逃过版主或管理员的匆匆一瞥。

- ROT13是它自己本身的逆反;也就是说,要还原ROT13,套用加密同样的算法即可得,故同样的操作可用再加密与解密。该算法并没有提供真正的密码学上的保全,故它不应该被套用在需要保全的用途上。它常常被当作弱加密示例的典型。ROT13激励了广泛的在线书信撰写与字母游戏,且它常于新闻组对话中被提及。

-

robots.txt:Robots协议(也称为爬虫协议、机器人协议等)的全称是“网络爬虫排除标准”(Robots Exclusion Protocol),网站通过Robots协议告诉搜索引擎哪些页面可以抓取,哪些页面不能抓取

题目&解答

第一题:key在哪里?

-

选择开发者工具(F12)查看源代码即可:

-

KEY:jflsjklejflkdsjfklds

第二题:再加密一次你就得到key啦~加密之后的数据为xrlvf23xfqwsxsqf

-

题设中“再加密一次你就得到key”是关键,提到了一种“回转”机制,及加密两次后的密文与明文相同。与ROT13加密机制一致,可利用网上的ROT13在线加密解密器破解。

-

KEY:23ksdjfkfds

第三题:猜猜这是经过了多少次加密?加密后的字符串为:(太长不便在此列出)

-

根据所给字符串特征——以“=”结尾,密文又这么长,推测使用BASE64加密,所以用网上的在线BASE64加密解密即可。

-

KEY:jkljdkl232jkljkdl2389

第四题:据说MD5加密很安全,真的是么?e0960851294d7b2253978ba858e24633

-

既然题目都说了是MD5加密,那就直接使用在线MD5解密加密即可。

-

KEY:bighp

第五题:种族歧视。小明同学今天访问了一个网站,竟然不允许中国人访问!太坑了,于是小明同学决心一定要进去一探究竟!

-

一般来说先看源代码,结果没有发现什么有用的信息。接着思考这个题目,它是怎么知道我不是外国人把我拦在外面的呢?肯定是有个什么特别的东西标识了我的身份,我能不能通过修改这个东西来让它认为我是外国人呢?

-

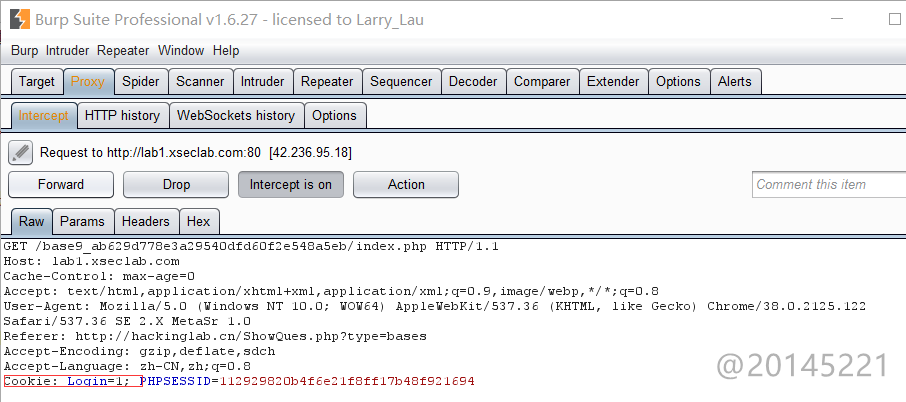

所以此时要用到BurpSuite工具来实现抓包的功能(在此之前要为浏览器设置好代理)。结果发现如图所示有

Accept-Language: zh-CN,zh;q=0.8,将其改为:Accept-Language: en-US,en;q=0.8即可得到密钥KEY。

-

KEY:(TU687jksf6&

第六题:HAHA浏览器。据说信息安全小组最近出了一款新的浏览器,叫HAHA浏览器,有些题目必须通过HAHA浏览器才能答对。小明同学坚决不要装HAHA浏览器,怕有后门,但是如何才能过这个需要安装HAHA浏览器才能过的题目呢?

-

同样先看源代码,没发现,抓包。根据包中的信息和题目提示,只需将

User-Agent中加如“HAHA”后查看网页界面即可。

-

KEY:meiyouHAHAliulanqi

第七题:key究竟在哪里呢?上一次小明同学轻松找到了key,感觉这么简单的题目多无聊,于是有了找key的加强版,那么key这次会藏在哪里呢?

-

老套路,先看源代码,再抓包,很可惜一无所获。此时应该再看看返回包,看看有什么特别。

-

KEY:kjh%#$#%FDjjj

第八题:key又找不到了。小明这次可真找不到key去哪里了,你能帮他找到key吗?

-

老套路,然后在最后一个返回包里发现了如下提示,此时只需要将网页地址后面改为

key_is_here_now_.php即可在新的网页界面发现密钥。

-

KEY:ohHTTP302dd

第九题:冒充登陆用户。小明来到一个网站,还是想要key,但是却怎么逗登陆不了,你能帮他登陆吗?

-

老套路,在抓包中发现有这么一个与题目内容相关的语句

Cookie: Login=0;那是不是将Login的值改为1就可以了呢,试了一下果然行!然后在新的网页界面发现密钥。

-

KEY:yescookieedit7823789KJ

第十题:比较数字大小。只要比服务器上的数字大就可以了!

-

网站对数字的输入做了限制,只能输入3个,显然网上预设的是多大呢?我要比它大才行。查看源代码,修改输入格式限制,将

maxlength="3"改为maxlength="9",然后输入9个9,提交,即可显示密钥。

-

KEY:768HKyu678567&*&K

第十一题:本地的诱惑。小明扫描了他心爱的小红的电脑,发现开放了一个80端口,但是当小明去访问的时候却发现只允许从本地访问,可他心爱的小红不敢让这个诡异的小明触碰她的电脑,可小明真的想知道小红电脑的80端口到底隐藏着什么秘密(key)?

-

查看包,发现并不存在

X-Forwarded-For通常网站判断来源的ip地址就是通过http请求中的X-Forwarded-For或者是在其它环境变量来查找,这里我们在请求包中构造一个X-Forwarded-For:127.0.0.1即可得到KEY。

-

KEY:768HKyu678567&*&K

第十二题:就不让你访问。小明设计了一个网站,因为总是遭受黑客攻击后台,所以这次他把后台放到了一个无论是什么人都找不到的地方....可最后还是被黑客找到了,并被放置了一个黑页,写到:find you ,no more than 3 secs!

-

Step1:打开通关地址,显示

I am index.php , I am not the admin page ,key is in admin page. -

Step2:按照指引,将网址目录末尾改为

admin,网页显示:The requested URL /base12_44f0d8a96eed21afdc4823a0bf1a316b/admin was not found on this server.说明admin不能被找到。 -

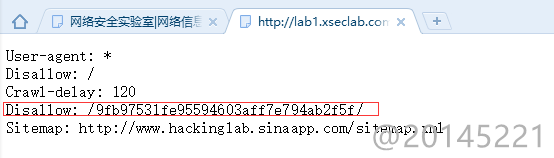

Step3:此时可以通过查找

robots.txt里面发现Disallow: /9fb97531fe95594603aff7e794ab2f5f/,并访问次路径。 -

Step4:显示

you find me,but I am not the login page. keep search. -

Step5:在当前网址最后键入

login.php地址,得到KEY。

-

KEY:UIJ%%IOOqweqwsdf

感受

这些题很有意思,相当于是CTF入门吧,都比较偏脑洞,对技术要求不高,重点在于会使用CTF常用工具,能发现细节,并能用恰当的方法处理,不关运用什么技术,最终能找到KEY就是王道!